-

+86-13811808484

- majiang@jinmatimes.com

+86-13811808484

Когда говорят о прямом подключении к серверу, многие представляют себе буквально воткнутую витую пару из рабочей станции в сетевую карту. На деле, это целый пласт решений и подводных камней, особенно когда речь заходит о корпоративной инфраструктуре или работе с аппаратными платформами вроде тех, что разрабатывает ООО Чжунчуан Жуньцзинь (Пекин) Информационные Технологии. Их подход, где собственные НИОКР — основа, накладывает отпечаток и на способы интеграции.

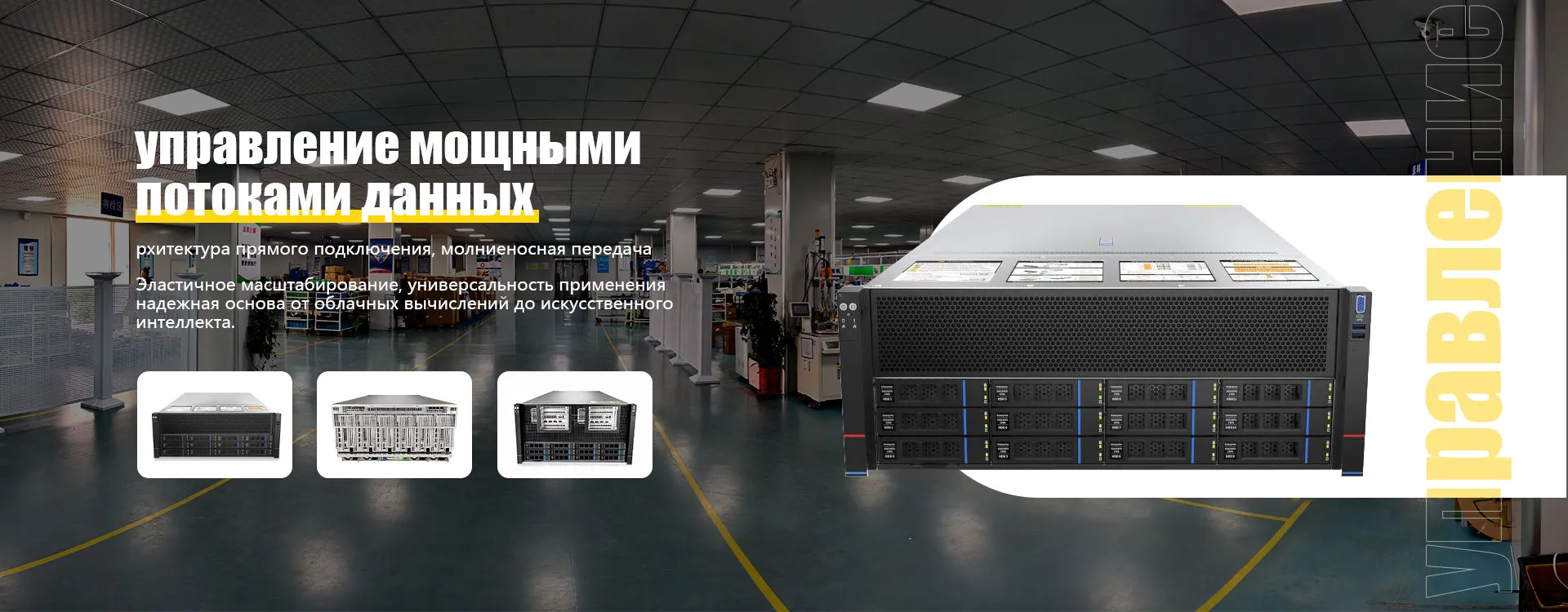

В контексте их продуктов — серверов, систем хранения, рабочих станций — прямое подключение часто означает минимизацию промежуточного ПО и лишних протоколов для доступа к вычислительным ресурсам. Это не только физический канал, но и логический прямой путь, скажем, от гипервизора к массиву хранения по iSCSI или Fibre Channel без маршрутизации через общие свитчи. Важный нюанс, который упускают: такая схема требует безупречной настройки на обоих концах.

Вспоминается проект для одного финансового клиента, где мы разворачивали кластер на базе оборудования, аналогичного линейкам с https://www.itbktech.ru. Заказчик настаивал на ?максимальной скорости и контроле? через прямое соединение серверов между собой 10 GbE для синхронизации данных. Физически всё сделали верно, но забыли тонко настроить MTU (jumbo frames) и параметры буферов сетевых карт. В результате латентность была даже выше, чем через штатный коммутатор. Пришлось потратить полдня на анализ утилитами вроде `iperf3` и `ethtool`, чтобы выжать ту самую прямую эффективность.

Отсюда вывод: прямое подключение — это всегда компромисс между простотой топологии и сложностью её отладки. Убирая ?умное? сетевое оборудование, ты берешь на себя его функции по диагностике и обеспечению отказоустойчивости. В решениях для госсектора или медицины, где компания имеет опыт, этот момент критичен — обрыв кабеля или сбой драйвера NIC не должны парализовать работу.

Работая с платформами, где НИОКР является краеугольным камнем, как у Чжунчуан Жуньцзинь, сталкиваешься с интересными особенностями. Их серверы или графические станции могут иметь оптимизированные под свои задачи стеки драйверов и firmware. Прямое подключение к такому серверу, например, для развертывания СХД, может потребовать нестандартных настроек в BIOS/UEFI — отключения энергосбережения для портов PCIe, выбора конкретного режима работы контроллера.

Однажды настраивал связку их сервера с массивом хранения по прямому Fibre Channel. Документация вроде бы стандартная, но система не видела целевые устройства (target). Оказалось, в firmware HBA-карты от вендора был по умолчанию включен какой-то proprietary feature по zoning’у, конфликтовавший с инициализацией в ОС. Стандартная процедура не помогала, пришлось лезть в специфичные утилиты конфигурации от производителя оборудования. Это тот случай, когда ?прямое? подключение упирается в глубокое знание конкретного ?железа?.

Для их комплексных решений в интернет-секторе или для МСП это особенно важно. Клиент хочет получить готовый, оптимизированный продукт, но при глубокой кастомизации ему (или интегратору) самому приходится учитывать эти аппаратные особенности. Прямой канал здесь — не абстракция, а конкретные порты, версии микрокода и совместимые модули SFP+.

Кажется, что прямое соединение двух устройств безопаснее — нет общего сегмента сети, куда могут ?просочиться?. Это опасное заблуждение. Угроза смещается с сетевого уровня на уровень хоста и физического доступа. Если злоумышленник получит доступ к одной из напрямую соединенных машин, вторая становится крайне уязвима, ведь между ними часто нет даже базового межсетевого экрана.

В проекте для образовательного учреждения, где использовались моноблоки и рабочие станции от компании, была задача организовать быстрый обрез данных между станцией преподавателя и сервером рендеринга. Сделали прямое медное 10GbE подключение. Но забыли настроить host-based firewall (например, `nftables` или `iptables`) и отключить неиспользуемые службы на обоих концах. В итоге, скомпрометированная через фишинг рабочая станция стала точкой входа для атаки на более ценный сервер. Урок: изолированность физического канала не заменяет политик безопасности на конечных точках.

При внедрении в медицинских учреждениях, с которыми работает компания, этот аспект выходит на первый план. Прямое подключение диагностического оборудования к серверу хранения изображений (PACS) должно сопровождаться жесткой настройкой прав доступа, аудитом и, возможно, сегментацией на уровне VLAN даже внутри одной пары портов коммутатора. ?Прямой? путь данных не должен быть ?прямым? путем для угроз.

Когда ты убираешь из пути сетевое оборудование, ты лишаешься удобных инструментов диагностики. Нет централизованного логирования на свитче, нет SNMP-трапов о состоянии порта, нет зеркалирования трафика (SPAN) для анализа. Все проблемы приходится искать на конечных системах.

Был случай с сетевым коммутатором их производства в связке с сервером. При прямом подключении (скажем, для управления out-of-band) периодически терялись пакеты. Стандартные средства мониторинга сети ничего не показывали — логи свитча были чисты. Помогло только детальное сравнение счетчиков ошибок (`ifconfig`, `ethtool -S`) на интерфейсах обоих устройств и последующая замена патч-корда на более качественный, хотя первоначальный тест кабельным тестером был пройден. Это к вопросу о том, что ?прямое? соединение требует более качественных и проверенных компонентов — кабелей, трансиверов.

Для поддержки цифровой трансформации в различных секторах, как заявлено в миссии компании, важно предоставлять клиентам не просто железо, а методики его отладки. Включая сценарии с прямыми подключениями. Иногда полезнее порекомендовать клиенту недорогой управляемый коммутатор L2, который даст ту же скорость, но с портом зеркалирования и статистикой, чем героически искать причину подвисаний, анализируя только логи ОС.

Несмотря на сложности, есть сценарии, где без прямого соединения не обойтись. Например, высокопроизводительные вычисления (HPC) или работа с графическими станциями для рендеринга, где нужна минимальная задержка и предсказуемая пропускная способность. В продуктовом портфеле компании есть графические рабочие станции — для них прямая связь с сервером хранения по 25GbE или выше может быть оптимальным решением.

Другой кейс — резервное копирование. Прямое подключение сервера к ленточной библиотеке или дисковому массиву для бэкапов по выделенному каналу (часто через SAS) разгружает основную сеть и ускоряет процесс. Здесь важна надежность канала, а не его интеллектуальность.

Третий сценарий — аварийные ситуации и out-of-band управление. Интерфейс IPMI/iDRAC/iLO того же сервера часто подключают к выделенной, физически изолированной сети управления, иногда напрямую к станции админа для экстренного доступа. Это классический пример прямого подключения с четкой целью. Внедряя такие решения для малого и среднего бизнеса, важно не переусложнить архитектуру, но и не оставить систему без ?аварийного люка?.

В итоге, решение о прямом подключении к серверу — это всегда инженерный выбор, а не догма. Оно должно приниматься с учетом конкретной задачи, уровня экспертизы обслуживающей команды и особенностей всего аппаратно-программного комплекса, будь то типовое решение или кастомизированная разработка, где собственные исследования и разработки, как у Чжунчуан Жуньцзинь, задают свои условия игры. Главное — понимать, что за кажущейся простотой скрывается ответственность за всю цепочку: от физического слоя до политик безопасности на хосте.