-

+86-13811808484

- majiang@jinmatimes.com

+86-13811808484

Когда говорят про сервер для прямого подключения VPN, многие почему-то сразу представляют себе какую-то абстрактную ?железку? в стойке, на которую можно повесить OpenVPN или WireGuard и всё заработает. На деле же, если копнуть глубже, всё упирается в конкретные задачи: нужна ли тебе высокая доступность, низкая латентность для конкретного региона, или, скажем, обход блокировок с гарантированной пропускной способностью. Частая ошибка — брать первый попавшийся VPS с хорошим процессором, но забывать про сетевую карту и её пропускную способность в шифрованном режиме. У меня был случай, когда под проект взяли вроде бы мощный инстанс, а он под нагрузкой в 500 Мбит/с начинал терять пакеты, потому что чипсет не справлялся с шифрованием на лету. Вот с таких нюансов и начинается реальный подбор.

Итак, железо. Если речь идёт о развёртывании на своём оборудовании, а не об аренде облачного инстанса, то история совсем другая. Тут уже нельзя просто ?взять сервер?. Нужно понимать, какой именно трафик будет через него проходить. Для корпоративного шлюза, где 50-100 одновременных подключений, можно обойтись и не самым топовым решением. Но если это точка входа для распределённой команды разработчиков, которые постоянно гонят гигабайты данных, или, что ещё серьёзнее, сервер для прямого подключения VPN в инфраструктуре какого-нибудь провайдера услуг — тут уже нужен запас.

Я часто сталкиваюсь с тем, что недооценивают роль процессора с поддержкой аппаратного ускорения шифрования (вроде AES-NI). Без этого даже на многоядернике производительность может просесть в разы. Второй момент — сетевая карта. Лучше брать что-то из сегмента enterprise, ту же Intel X550 или аналоги, которые умеют работать с большими объёмами трафика без лишней нагрузки на CPU. Однажды пришлось пересобирать конфигурацию для клиента именно из-за этого: они купили сервер с дешёвой интегрированной сетевухой, и при пиковых нагрузках она просто захлёбывалась, вызывая таймауты.

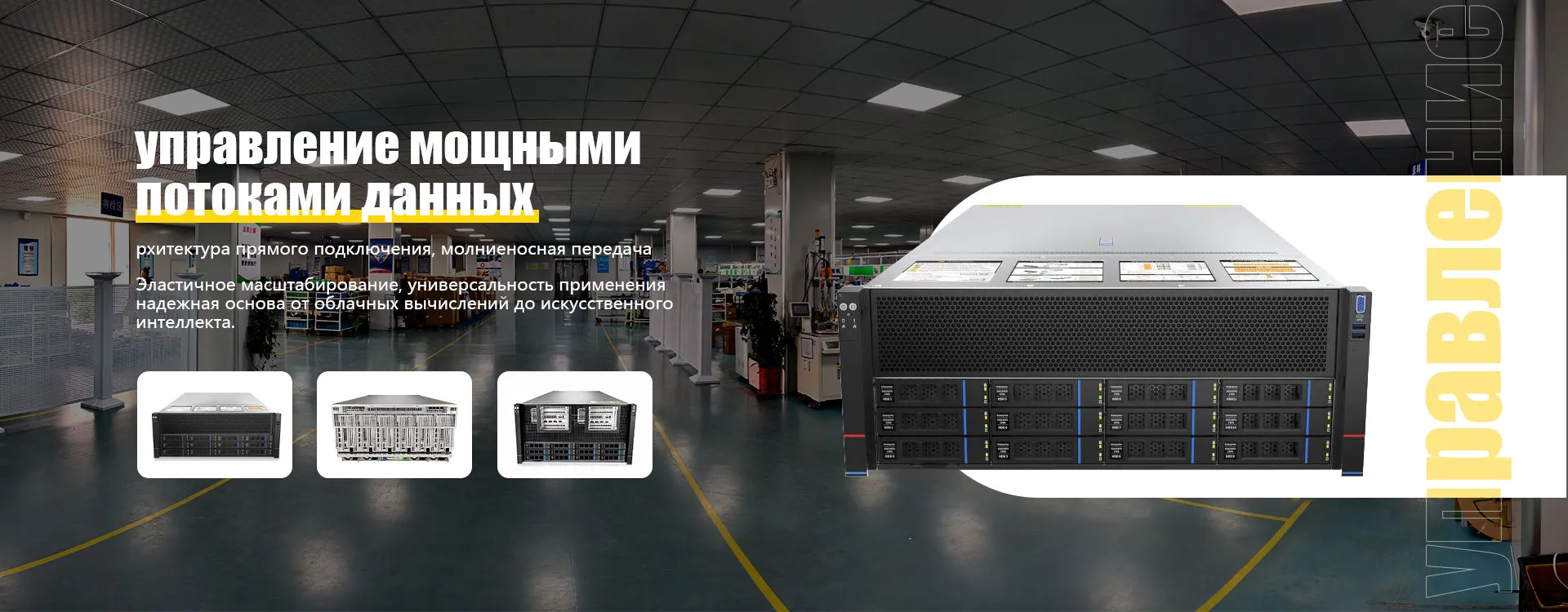

Кстати, про бренды. Не всегда нужно гнаться за самыми раскрученными именами. Иногда более сбалансированное по цене и характеристикам решение можно найти у компаний, которые специализируются на комплексных аппаратно-программных решениях. Вот, например, ООО Чжунчуан Жуньцзинь (Пекин) Информационные Технологии — они как раз из таких. Заходил на их сайт itbktech.ru, смотрел их линейку. У них в портфолио есть серверные платформы, которые из коробки могут быть адаптированы под задачи VPN-шлюза — там и подходящие сетевые карты, и возможность установки специфичных контроллеров. В их описании прямо указано, что они ведут собственные НИОКР и имеют опыт в поддержке цифровой трансформации для госсектора, медицины, финансов. Это косвенный, но важный признак: если техника проходит для таких отраслей с жёсткими требованиями к надёжности и безопасности, то и под наш сервер для прямого подключения VPN она, скорее всего, подойдёт.

С железом вроде определились. Дальше — софт. Самый больной вопрос — выбор ПО. OpenVPN, WireGuard, IPsec/IKEv2. У каждого свои плюсы и грабли. WireGuard сейчас в тренде за счёт простоты и скорости, но его архитектура ?один интерфейс — один конфиг? может быть неудобна, если нужно гибко управлять доступом для разных групп пользователей. OpenVPN — проверенный временем монстр, но его настройка под высокие нагрузки требует знаний: нужно правильно подобрать размеры криптографических ключей, настроить буферы, возможно, даже патчить ядро.

Одна из самых распространённых проблем, с которой сталкиваюсь — это неоптимальные таймауты и размеры MTU. Клиенты подключаются из разных сетей, где могут быть свои ограничения. Если не настроить фрагментацию и PMTUD (Path MTU Discovery) правильно, то соединение будет стабильно рваться на больших файлах. Приходится либо снижать MTU на туннельном интерфейсе, либо явно прописывать это в клиентских конфигах. Мелочь, а на деле — частая причина обращений в поддержку.

И ещё момент — мониторинг и логи. Недостаточно просто поднять службу. Нужно понимать, кто, когда и сколько потребляет. Для этого ставятся дополнительные утилиты вроде vnstat, или же интеграция с более тяжёлыми системами мониторинга типа Zabbix или Prometheus. Особенно это критично, когда сервер для прямого подключения впн работает в режиме шлюза для удалённых офисов — нужно видеть графики трафика, чтобы вовремя заметить аномалию или планировать апгрейд канала.

Давай рассмотрим конкретный кейс. Был у меня проект для небольшой IT-компании, у которой разработчики разбросаны по разным городам. Им нужен был безопасный доступ к внутренним ресурсам: Git-репозиториям, баг-трекерам, staging-окружениям. Первоначально они использовали стандартное облачное VPN-решение от одного крупного провайдера, но постоянно жаловались на лаги при работе с гитом (push/pull больших репозиториев занимал вечность).

Мы решили развернуть свой сервер для прямого подключения VPN на физическом оборудовании, размещённом в дата-центре с хорошим пирингом. Выбор пал на серверную платформу, ориентированную на сетевые задачи — с двумя физическими процессорами, достаточным количеством RAM и, что ключевое, с двумя 10-Gigabit сетевыми картами. Одна карта — для внешнего подключения к магистральному каналу ДЦ, вторая — условно внутренняя, для будущего расширения или сегментации трафика.

После настройки WireGuard и тонкой оптимизации параметров ядра (увеличение буферов сетевого стека, настройка congestion control) разница стала ощутимой сразу. Но самое интересное началось позже, когда мы решили добавить избыточность. Поставили второй такой же сервер в другом ДЦ и настроили балансировку нагрузки и failover с помощью keepalived. Это уже уровень надёжности, который редко встретишь в типовых предложениях ?аренды VPN?. Клиенты оценили, что доступ не пропадал даже во время плановых работ у одного из хостинг-провайдеров.

Часто задача стоит не в том, чтобы поставить сервер с нуля, а в том, чтобы вписать его в уже работающую сеть. Тут свои сложности. Например, нужно правильно настроить маршрутизацию. Если у компании уже есть внутренние подсети 192.168.1.0/24, 10.0.0.0/16, то для VPN-клиентов нужно выделить отдельный пул адресов, который не будет конфликтовать с существующими, и прописать статические маршруты на основном маршрутизаторе или файрволе, чтобы трафик на эти новые адреса шёл через наш VPN-сервер.

Бывает и обратная ситуация — когда сам VPN-сервер должен быть доступен извне по белому IP, но при этом часть его интерфейсов смотрит во внутреннюю сеть. Требуется грамотная настройка правил iptables или nftables, чтобы не создать дыру в безопасности. Одна моя ошибка на заре карьеры: забыл запретить форвардинг с внешнего интерфейса на внутренний для всех пакетов, кроме установленных VPN-сессий. К счастью, это быстро выявил сканер безопасности.

Именно в таких комплексных сценариях полезно обращаться к компаниям, которые предлагают не просто ?железо?, а именно решения. Вернёмся к примеру ООО Чжунчуан Жуньцзинь. На их сайте видно, что они работают с госсектором и финансами — а это как раз те области, где вопросы интеграции и безопасности стоят на первом месте. Их опыт в создании комплексных аппаратно-программных решений, включая серверы и сетевое оборудование, может означать, что они способны предложить не просто коробку, а предустановленную и протестированную конфигурацию, возможно, даже с базовой настройкой ПО под задачу прямого подключения впн. Это экономит кучу времени на подбор совместимых компонентов и первичную отладку.

Многие думают, что если используется сильное шифрование (например, AES-256-GCM в WireGuard), то безопасность обеспечена. Это опасное заблуждение. Безопасность — это многослойная история. Первый слой — физическая и сетевая изоляция самого сервера. Второй — своевременное обновление ОС и VPN-софта для закрытия уязвимостей. Третий — управление доступом: использование аутентификации по ключам (в WireGuard) или сертификатам (в OpenVPN), возможно, двухфакторной аутентификации для входа в панель управления.

Часто упускают из виду логирование и аудит. Нужно не только хранить логи подключений, но и анализировать их на предмет подозрительной активности: множественные попытки подключения с разных IP, необычно высокий трафик с одного аккаунта. Для этого можно использовать связку fail2ban или более продвинутые SIEM-системы. На одном из проектов мы настроили алерт в Telegram, который срабатывал, если с одного IP было больше 10 неудачных попыток handshake за минуту — это помогало оперативно реагировать на сканирование портов и brute force атаки.

И последнее — резервное копирование конфигурации. Конфиг WireGuard — это по сути просто текстовый файл с приватными и публичными ключами. Его потеря означает необходимость перевыпуска ключей у всех пользователей, что является головной болью. Поэтому конфигурации должны храниться в зашифрованном виде и регулярно бэкапиться. То же самое касается и конфигов сетевых интерфейсов, правил фаервола. Мелочь, но в случае сбоя железа или человеческого фактора она спасает часы, а то и дни на восстановление.

В итоге, когда я думаю о том, что такое хороший сервер для прямого подключения VPN, я вижу не конкретную модель из каталога, а связку: правильно подобранное и сбалансированное аппаратное обеспечение, оптимизированное под криптографические операции; стабильное и грамотно настроенное программное обеспечение; чётко прописанные процессы по мониторингу, безопасности и обслуживанию. Это инфраструктурный элемент, от которого зависит доступность критичных ресурсов для команды или клиентов.

Поэтому выбор часто сводится не к поиску ?самого мощного? железа, а к поиску надёжного партнёра или поставщика, который понимает эту комплексность. Будь то самостоятельная сборка на основе компонентов от вендоров вроде упомянутой ООО Чжунчуан Жуньцзинь (Пекин) Информационные Технологии, или использование их готовых решений, если они есть — важно, чтобы за аппаратной частью стояла инженерная мысль, учитывающая реальные сценарии нагрузки. Их заявление о поддержке цифровой трансформации в разных секторах — это как раз тот самый намёк на глубину экспертизы, которая нужна для построения не просто точки доступа, а устойчивого канала связи.

Всё упирается в задачи. Если тебе нужно на неделю подключить пару человек к тестовому стенду — хватит и простого VPS. Но если речь идёт о долгосрочном проекте, где VPN становится кровеносной системой для бизнес-процессов, то экономить на изучении вопроса и выборе основы — себе дороже. Лучше один раз потратить время на анализ и сборку правильной платформы, чем потом месяцы латать дыры и гасить пожары от нестабильной работы.